🔎 O que é?

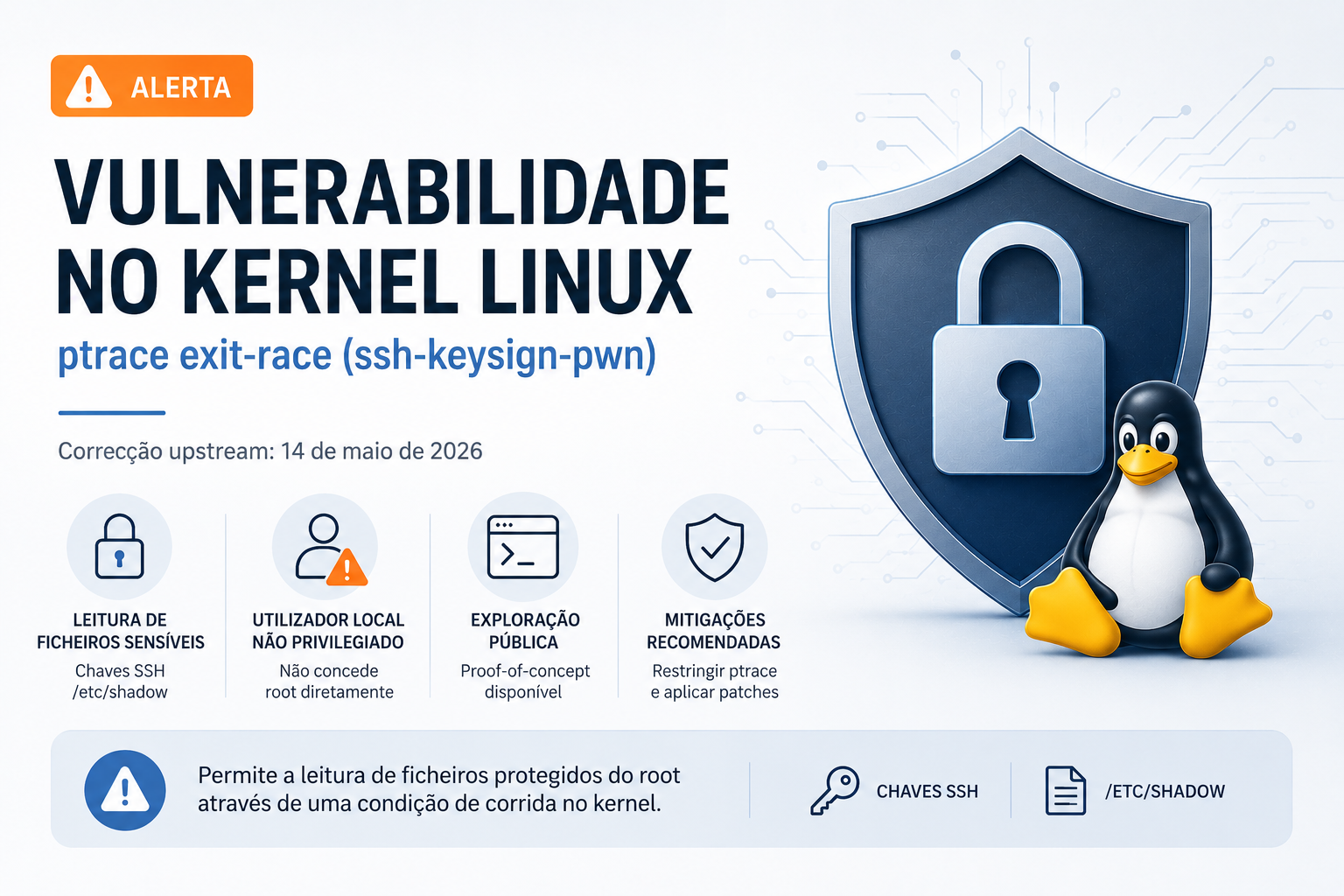

Foi divulgada uma nova vulnerabilidade no kernel Linux (CVE-2026-46333), associada ao mecanismo de validação de permissões ptrace.

A vulnerabilidade é conhecida publicamente pelo proof-of-concept ssh-keysign-pwn e permite que um utilizador local sem privilégios leia ficheiros sensíveis pertencentes ao utilizador root, sem obter diretamente privilégios root.

Entre os ficheiros que podem ser expostos encontram-se:

- Chaves privadas SSH do servidor

- Base de dados de passwords

A falha foi reportada pela Qualys e corrigida upstream no kernel Linux a 14 de maio de 2026.

Referências:

- Linux Kernel ptrace Exit-race Vulnerability / ssh-keysign-pwn (CVE-2026-46333) – Mitigation and Kernel Update on CloudLinux

- ssh-keysign-pwn public proof-of-concept

- NVD Entry CVE-2026-46333

- git.kernerl.org fix commit

⚠️ O que afeta?

Esta vulnerabilidade afeta múltiplos sistemas Linux com kernels anteriores à correção upstream identificada pelo commit 31e62c2ebbfd.

Segundo os testes divulgados publicamente, o exploit foi confirmado em diversas distribuições Linux modernas, incluindo:

- Debian

- Ubuntu

- Arch Linux

- CentOS Stream

- Raspberry Pi OS

O impacto é particularmente relevante em ambientes multi-utilizador, como:

- Alojamento Web Partilhado

- VPS – Servidores Virtuais

- Sistemas multi-tenant

- Ambientes de desenvolvimento partilhados

🧠 Impacto técnico

A vulnerabilidade resulta de uma condição de corrida no processo de finalização de processos (do_exit()) no kernel Linux.

Em determinadas circunstâncias, o kernel remove primeiro a estrutura de memória do processo (mm) antes de encerrar os descritores de ficheiros ainda abertos.

Durante esta janela, a função __ptrace_may_access() pode permitir que outro processo do mesmo utilizador obtenha acesso indevido a descritores de ficheiros através de pidfd_getfd(2).

O proof-of-concept público demonstra a leitura de ficheiros sensíveis como:

- Chaves privadas SSH do host (

/etc/ssh/ssh_host_*)

Embora esta vulnerabilidade não conceda diretamente privilégios root, a exposição destes ficheiros pode ter impacto crítico, permitindo:

- Roubo de segredos criptográficos

- Comprometimento de identidades SSH

- Ataques offline a hashes de passwords

- Facilitação de compromissos posteriores do sistema

🛡️ Mitigação da Vulnerabilidade

A mitigação recomendada consiste na restrição do uso de funcionalidades ptrace por utilizadores sem privilégios, através do parâmetro:

kernel.user_ptrace=0

Adicionalmente, podem ser consideradas medidas complementares, como:

- Reforço de mecanismos de isolamento de utilizadores

- Remoção do bit SUID de binários vulneráveis (

ssh-keysignechage) - Aplicação de patches oficiais de kernel assim que disponíveis

- Utilização de livepatches quando suportados

Importa referir que a restrição de ptrace pode afetar ferramentas de debugging e monitorização utilizadas por utilizadores sem privilégios, como:

gdbstraceperf trace

🏗️ O que já fizemos

Após a divulgação pública desta vulnerabilidade, iniciámos imediatamente a análise do impacto potencial nos sistemas Linux sob gestão da WebTuga.

Neste momento:

- Foram identificados os sistemas potencialmente afetados

- Estão a ser validadas medidas de mitigação compatíveis com os diferentes ambientes

- Foram reforçados os mecanismos de isolamento e monitorização preventiva

- A nossa equipa técnica encontra-se a acompanhar a disponibilização de atualizações oficiais de kernel e livepatches

A aplicação das medidas está a ser realizada de forma faseada e controlada, garantindo simultaneamente a segurança e continuidade dos serviços.

📅 Linha de Tempo

14/05/2026 – Correção upstream integrada no kernel Linux

15/05/2026 – Divulgação pública do proof-of-concept ssh-keysign-pwn

15/05/2026 – Divulgação pública de detalhes técnicos da vulnerabilidade

15/05/2026 – Início da análise e mitigação preventiva na infra-estrutura WebTuga

✅ Estado atual

🟡 Mitigação e monitorização em curso

Neste momento, a WebTuga encontra-se a implementar e validar medidas de mitigação para esta vulnerabilidade nos sistemas potencialmente afetados.

A nossa equipa técnica encontra-se igualmente a acompanhar a disponibilização de atualizações oficiais de kernel e mecanismos de livepatching disponibilizados pelos fornecedores.

Este processo está a ser conduzido com prioridade elevada, garantindo simultaneamente a mitigação do risco e a estabilidade operacional dos serviços.

🧾 Conclusão

Esta vulnerabilidade representa um risco relevante de divulgação de informação sensível em sistemas Linux, permitindo que utilizadores locais sem privilégios acedam a ficheiros protegidos pertencentes ao utilizador root.

Embora não permita escalada direta de privilégios, a exposição de chaves privadas SSH ou da base de dados pode ter impacto crítico em ambientes multi-utilizador.

A WebTuga continua a acompanhar ativamente esta situação e a implementar todas as medidas necessárias para garantir a proteção e estabilidade dos sistemas sob gestão da nossa equipa técnica.