🔎 O que é?

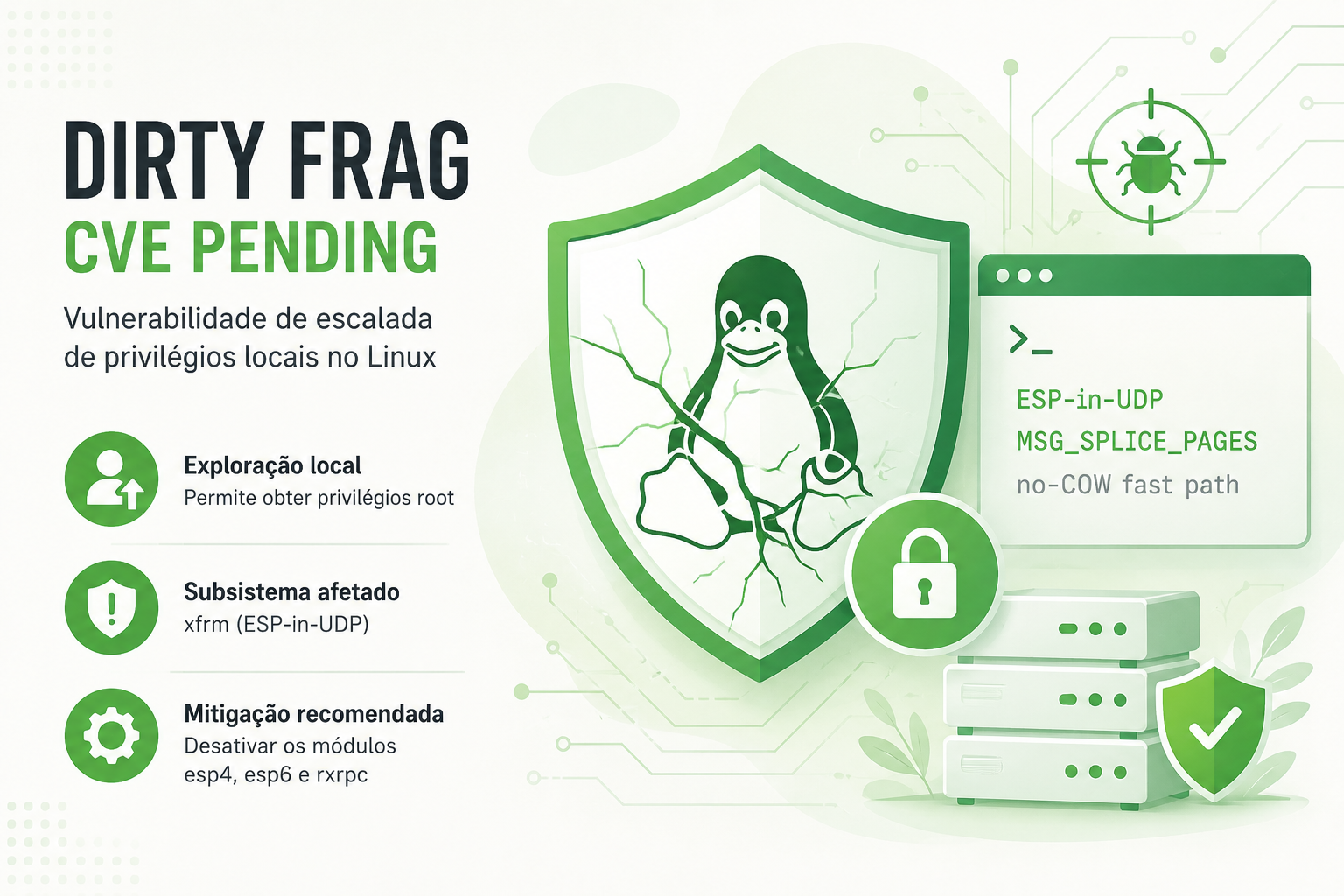

A Dirty Frag (CVE-2026-43284 / CVE-2026-43500) é uma nova vulnerabilidade de escalada de privilégios locais no kernel Linux, descoberta no subsistema XFRM relacionado com funcionalidades de IPsec e processamento de pacotes ESP-in-UDP.

A vulnerabilidade resulta de um problema no caminho de otimização “no-COW fast path” associado à funcionalidade MSG_SPLICE_PAGES, permitindo corrupção de memória em determinadas condições durante o processamento de dados no subsistema xfrm.

Tal como aconteceu com a vulnerabilidade Copy Fail (CVE-2026-31431), o problema permite manipular estruturas internas do kernel e alterar dados críticos em memória, conduzindo à obtenção de privilégios root.

A vulnerabilidade ganhou visibilidade pública a 7 de maio de 2026, após a divulgação de detalhes técnicos e publicação de um proof-of-concept funcional.

⚠️ O que afeta?

Esta vulnerabilidade afeta múltiplas versões do Linux kernel. O impacto é particularmente relevante em ambientes multi-utilizador, tais como:

- Alojamento partilhado

- Servidores VPS

- Ambientes containerizados

- Infraestruturas multi-tenant

Uma vez que o exploit pode ser executado por qualquer utilizador local sem privilégios, o risco de escalada para root é considerado elevado.

🧠 Impacto técnico

A exploração da Dirty Frag permite a um utilizador local sem privilégios obter acesso root através da exploração do subsistema xfrm do kernel Linux.

O problema encontra-se associado ao processamento de ESP-in-UDP e ao mecanismo MSG_SPLICE_PAGES, podendo ser explorado através da interface XFRM user netlink, que carrega automaticamente os módulos vulneráveis do kernel.

Segundo os detalhes divulgados publicamente, o exploit permite modificar binários legítimos diretamente em page cache, sem alterar os ficheiros em disco, contornando assim mecanismos tradicionais de integridade e deteção.

O proof-of-concept atualmente disponível permite a exploração através de um único comando, tornando esta vulnerabilidade particularmente crítica em ambientes partilhados.

Embora não seja explorável remotamente por si só, esta vulnerabilidade pode ser utilizada após comprometimento inicial de um utilizador ou aplicação, permitindo a elevação completa de privilégios no sistema.

🛡️ Mitigação da Vulnerabilidade

A mitigação definitiva passa pela instalação de kernels corrigidos ou aplicação de livepatches disponibilizados pelos fornecedores.

Enquanto os patches oficiais não se encontram amplamente disponíveis, a mitigação temporária recomendada consiste na desativação dos módulos vulneráveis:

esp4esp6rxrpc

A mitigação pode ser aplicada através da criação de regras de blacklist no modprobe, impedindo o carregamento destes módulos no sistema.

sudo sh -c "printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/dirtyfrag.conf; rmmod esp4 esp6 rxrpc 2>/dev/null; true"Adicionalmente, recomenda-se o descarregamento dos módulos já carregados em memória.

Importa referir que a desativação dos módulos esp4 e esp6 pode afetar sistemas que utilizem IPsec, StrongSwan ou Libreswan, uma vez que estes dependem do processamento ESP no kernel.

Após aplicação da mitigação, é igualmente recomendado efetuar limpeza da page cache do sistema, uma vez que o exploit pode modificar binários apenas em memória durante o processo de escalada de privilégios.

Os fornecedores encontram-se atualmente a preparar as atualizações de kernels com correções, assim como Livepatches (KernelCare).

🏗️ O que já fizemos

Após a divulgação pública da vulnerabilidade Dirty Frag, iniciámos imediatamente a análise técnica e validação do impacto potencial na nossa infra-estrutura.

Foram revistos os sistemas Linux atualmente utilizados nos servidores sob gestão da WebTuga, bem como identificados os cenários onde os módulos vulneráveis poderiam estar disponíveis.

Como medida preventiva imediata, foi iniciado o processo de aplicação faseada da mitigação recomendada pelos fornecedores, através da desativação dos módulos vulneráveis (esp4, esp6 e rxrpc) nos sistemas afetados.

Esta mitigação está a ser implementada de forma controlada e validada continuamente em ambiente de produção, garantindo que não existem impactos operacionais em serviços dependentes de IPsec.

Em paralelo, encontra-se ativo o acompanhamento contínuo das atualizações oficiais disponibilizadas pela CloudLinux, AlmaLinux e KernelCare, estando a nossa equipa técnica preparada para aplicar os patches definitivos assim que considerados estáveis.

Adicionalmente, foram reforçados os mecanismos de monitorização e deteção de atividade suspeita em ambientes multi-utilizador.

📅 Linha de Tempo

A vulnerabilidade Dirty Frag tornou-se pública no dia 7 de maio de 2026, após a divulgação de detalhes técnicos e publicação de provas de conceito funcionais.

07/05/2026 – Divulgação pública da vulnerabilidade Dirty Frag

07/05/2026 – Publicação de proof-of-concept funcional

07/05/2026 – CloudLinux publica advisory oficial e medidas de mitigação temporária

07/05/2026 – Início da preparação de kernels corrigidos e livepatches KernelCare

07/05/2026 – Início da aplicação faseada das medidas de mitigação na infra-estrutura WebTuga

A disponibilização de kernels corrigidos encontra-se atualmente em progresso por parte dos fornecedores.

✅ Estado atual

🟡 Mitigação em curso

Neste momento, a WebTuga encontra-se a implementar ativamente medidas de mitigação para a vulnerabilidade Dirty Frag (CVE-2026-43284 / CVE-2026-43500), enquanto acompanha a disponibilização de patches oficiais por parte dos fornecedores.

Como medida preventiva imediata, foi aplicada a desativação dos módulos vulneráveis (esp4, esp6 e rxrpc) nos sistemas afetados, mitigando a exploração da vulnerabilidade até à aplicação das correções definitivas.

Esta abordagem segue as recomendações oficiais da CloudLinux e encontra-se a ser implementada de forma faseada, garantindo simultaneamente a continuidade operacional dos serviços e a redução do risco de exploração.

Paralelamente, encontra-se em preparação a aplicação dos futuros kernels corrigidos e livepatches KernelCare assim que disponibilizados de forma estável pelos fornecedores.

Este processo está a ser tratado com prioridade elevada pela nossa equipa técnica.

🧾 Conclusão

A Dirty Frag é uma vulnerabilidade crítica de escalada de privilégios locais no kernel Linux, permitindo a obtenção de acesso root através de exploração local simples e já amplamente divulgada publicamente.

Embora não constitua um vetor de ataque remoto direto, o impacto é particularmente significativo em ambientes multi-utilizador, infraestruturas partilhadas e sistemas containerizados.

A WebTuga encontra-se a implementar ativamente todas as medidas necessárias para mitigar esta vulnerabilidade, incluindo mitigação temporária imediata, reforço de monitorização e preparação para aplicação dos patches oficiais assim que disponibilizados.

Recomendamos igualmente aos clientes com infraestruturas externas ou não geridas que validem o estado dos seus sistemas e apliquem as medidas de mitigação e atualizações de segurança disponibilizadas pelos respetivos fornecedores com a maior brevidade possível.